Går seg vill i krav om cybersikkerhet

Kraftbransjen sliter med de enkleste tiltakene for cybersikkerhet, konstaterer RME. Nå kommer nye veileder for internkontroll og AMS-sikkerhet på helt grunnleggende nivå.

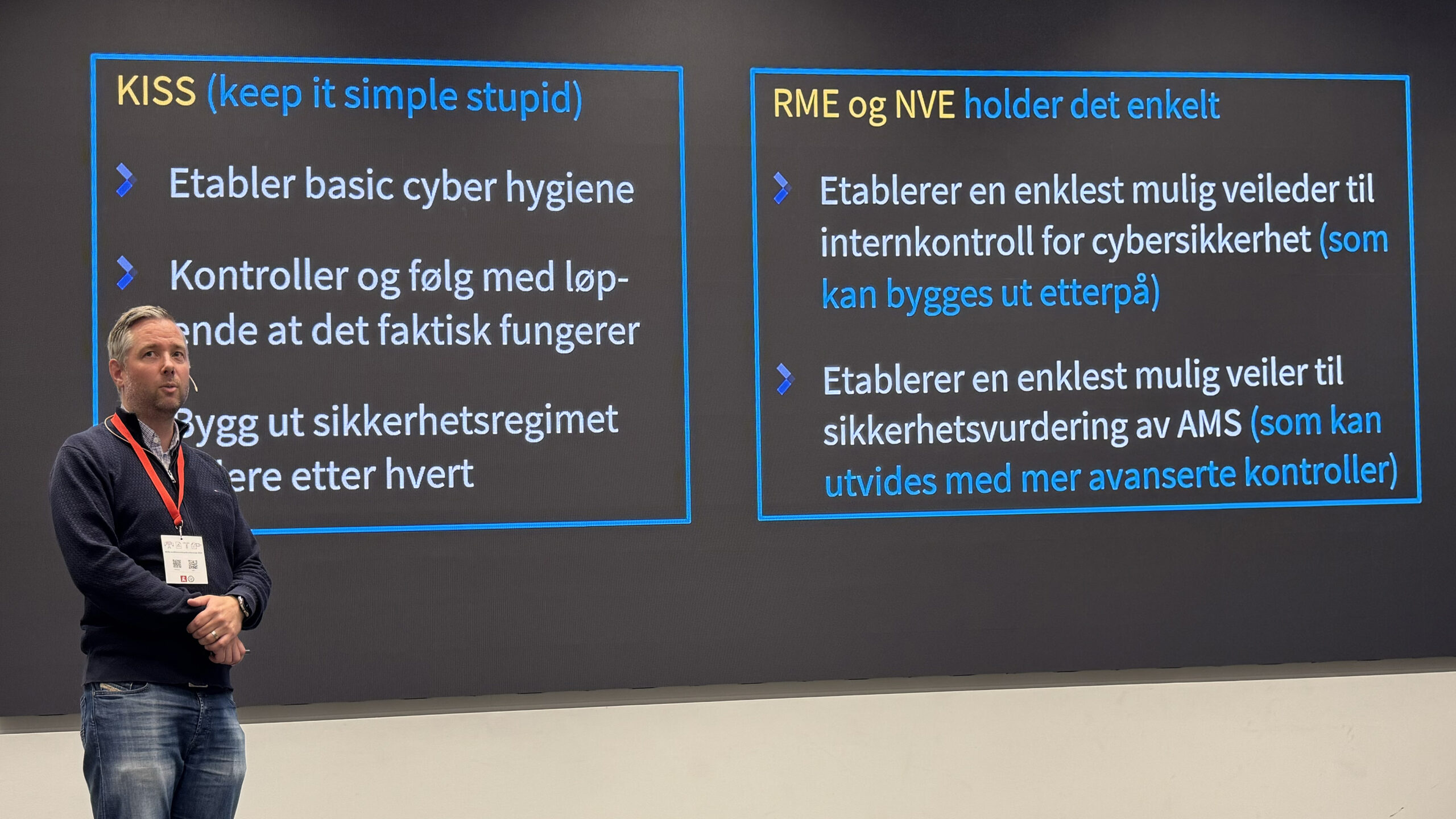

– Det er fort gjort å gå seg vill og ikke se skogen for bare trær. Man begynner å jobbe med alle detaljene, og så mister man viktige ting. Det er det som er problemet, sa seniorrådgiver Øyvind Toftegaard i Reguleringsmyndigheten for energi i et innlegg på NVEs kraftberedskapskonferanse tirsdag.

Han trakk fram eksempler fra RMEs arbeid med AMS-sikkerhet, hvor selskap har innført strenge sikkerhetstiltak, men glemt elementære ting som tofaktor-autentisering, noe som fort kan blottlegge kritiske systemer.

– Eller så har man satt opp et system som er bra, og så har man ikke sjekka det. Ti år seinere er det noen sikkerhetsmekanismer som har falt ut, og dermed ligger det åpent mot internett, sa Toftegaard, som mener det er et betydelig behov for å “get back to the basics” når det gjelder cybersikkerhet i kraftbransjen.

– Stort og uoversiktlig

– Vi ser at mange nettselskaper oppfatter internkontroll for cybersikkerhet som noe stort og uoversiktlig, sier Toftegaard til Energiteknikk.

Han understreker at det gjøres mye bra arbeid i selskapene, og at det ikke er mangel på veiledere som er problemet, men kanskje heller det motsatte. Likefullt lyser RME nå ut et oppdrag om en ny veileder for å løse de i utgangspunktet enkleste rutinene.

– Dette skal være en veileder for internkontroll, for vi har sett over flere år med tilsyn av kraftbransjen at det er et stort forbedringspotensial, sier cybersikkerhetseksperten.

– Derfor ønsker vi å veilede på en så enkel som mulig måte hvordan selskapene kan få på plass en minimumsløsning, så kan de bygge videre når den er på plass, legger han til.

– Det du skisserer er jo veldig enkle prinsipper?

– Det du skisserer er jo veldig enkle prinsipper?

– Ja. Og det er jo det vi ønsker å oppnå. En enkel veileder om de enkle prinsippene, og at det skal bli enkelt å implementere det. Men det er jo dessverre ikke så enkelt, da, påpeker han.

– Hva er det som er vanskelig?

– Noe av det vanskelige er å få det til å fungere. Systemene blir ofte en sånn ting som man legger i en skuff etter at man har etablert dem. Det tror jeg er fordi man gjerne ser til de store standardene og lager et svært system som man ikke orker å tenke på engang etterpå, sier Toftegaard.

Sikkerhetskontroll for AMS

Det kommer også en veileder med samme prinsipper for AMS-sikkerhet.

– Grunnleggende cyberhygiene er enkle tiltak for å få på plass det aller viktigste. Vi vil knytte veilederen til sikkerhetskontroll i AMS tettere opp mot cyberhygiene, for å teste at de enkle tiltakene faktisk fungerer, forklarer han.

– Hva innebærer det?

– Det går på forskjellig type sikkerhetsvurdering. Veilederen skal være enkel og forklare at hvis du planlegger å ta i bruk f.eks. åpen kildekode, så kan det være lurt å ha en kodegjennomlesing før du tar den i bruk i et kritisk system, sier Toftegaard.

Unngå sårbarhet

– Det handler altså om tiltak for å unngå sårbarheter som gjør at andre kan trenge seg inn i systemet?

– Ja, det er det det handler om. La oss si at du skal gå over i sky med AMS-løsningen din. Et mål vil være at den veilederen skal minne deg på at det blir spesielt viktig å se på internetteksponerte grensesnitt, for du må gjennom internett for å få tilgang i skyen, forklarer han, og sier det er her tiltak som tofaktorautentisering, passordsikkerhet og andre grunnleggende kommer inn.

– Når du skal bevege deg over på et eller annet som er internetteksponert, må du ikke glemme å ta det aller mest grunnleggende først, sier han og trekker fram tre grunnleggende trinn å starte med.

– Få på plass grunnleggende cyberhygiene først, så kontrollere at det fungerer og deretter følge opp med løpende kontroll av at det fortsatt fungerer, sier han.

Satte målere ut av spill

For AMS-målere kan også hackes og for eksempel kutte kundenes strøm – eller kutte regningen til kundene. Det siste skjedde i Puerto Rico, hvor det ble oppdaget flere hackede målere hvor strømforbruket ikke var blitt avlest, som kan ha kostet nettselskapet hundrevis av millioner over en treårsperiode.

– Når kommer veilederen?

– Rundt årsskiftet, håper jeg. Vi er i ferd med utlysning av konkurransen, så vi er i en kravspekk-fase, sier Toftegaard, som understreker at den vil fungere både for dagens AMS og eventuell AMS 2.0-utrulling.

– Jeg tror jeg vi må begynne å gjøre det litt enklere igjen. For nå har det blitt veldig vanskelig å være cybersikkerhetsekspert, konstaterer han.