It’s the password, stupid

At hackere får tilgang til dam-systemer på grunn av et svakt passord skal bare ikke skje i 2025.

Som vi i Energiteknikk kunne fortelle denne uken, fikk ukjente hackere tilgang til en ventil i en dam ved utløpet av Risevatnet i Bremanger i april via det eksterne påloggingssystemet til dammen.

En vakt kom til stedet forholdvis fort, men da sto ventilen, som regulerer minstevannføringen i Riselva, på fullt. Og hackerne hadde tilgang til systemet i flere timer til.

Kripos på saken

Kripos er i gang med å etterforske saken, men eierselskapet sier til oss at det trolig kan være et svakt passord til påloggingen som kan ha skylden.

Dammen ble bygget for å sørge for ferskvann til et settefiskanlegg og er ikke en del av kraftberedskapen i Norge. Det var heller aldri fare for flom som følge av den åpne ventilen.

Men saken er likevel en alvorlig påminner om den kanskje største svakheten av dem alle i beredskapsdebatten.

Brukeren.

Ser ikke skogen

Personlig slendrian på sikkerhetsfronten kan rett og slett ikke tas med inn i kritiske systemer på jobb.Temaet ble sist tatt opp på NVEs kraftberedskapskonferanse i slutten av mai.

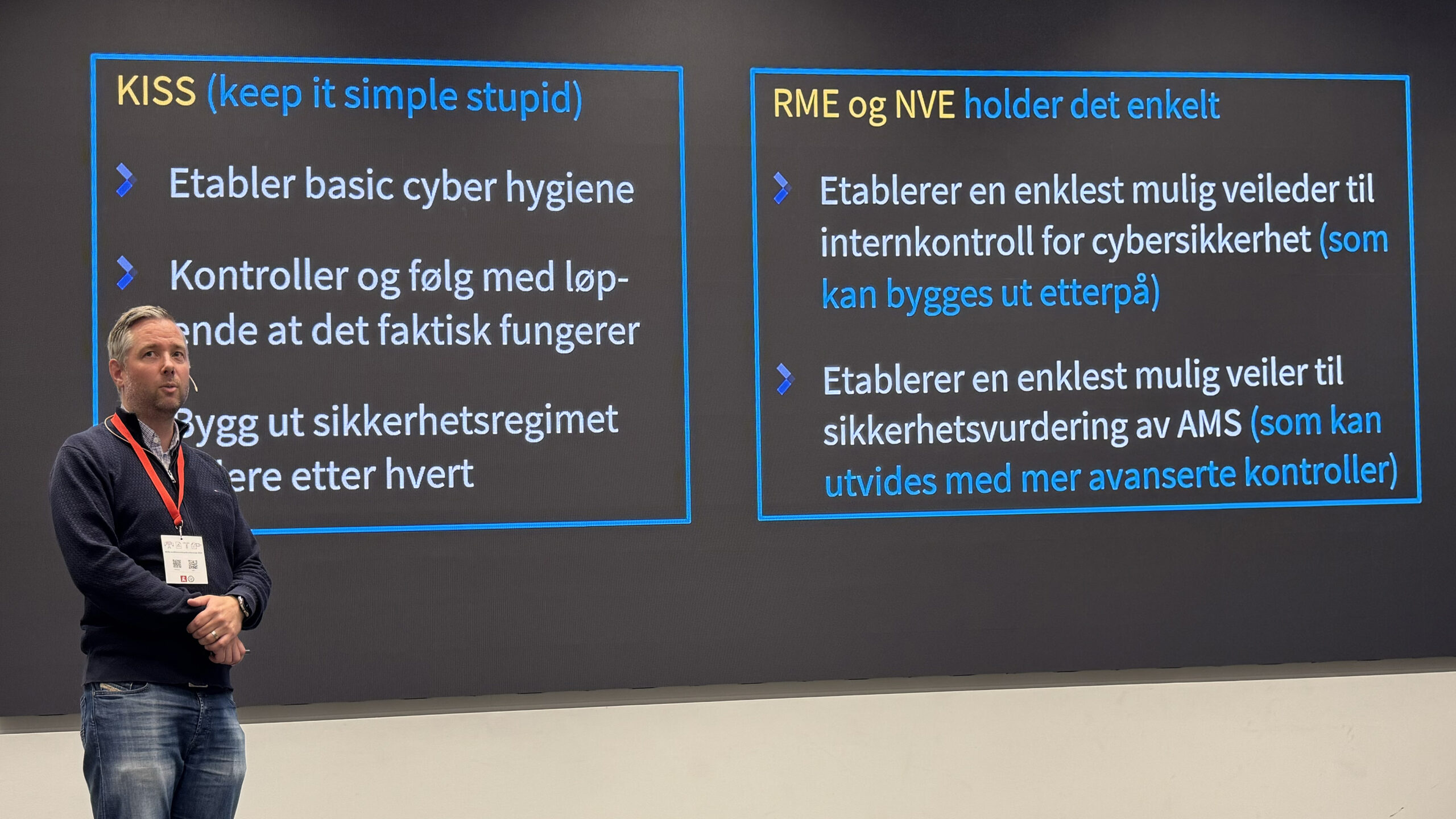

Da ba seniorrådgiver Øyvind Toftegaard i Reguleringsmyndigheten for energi (RME) nærmest forsamlingen å «glemme» de store, kompliserte sikkerhetssystemene og sertifiseringsordningene og isteden konsentrere seg om de helt basale tiltakene.

– Det er fort gjort å gå seg vill og ikke se skogen for bare trær. Man begynner å jobbe med alle detaljene, og så mister man viktige ting. Det er det som er problemet, sa Toftegaard og utydpet dette videre i et intervju med Energiteknikk.

Mangler det enkleste

For sikkerhetseksperten mener mange av nettselskapene rett og slett oppfatter internkontroll for cybersikkerhet som noe stort og uoversiktlig, mens det samtidig er de enkle tiltakene det gjerne skorter på.

Det er grunn til å tro at dette nok gjelder andre deler av kraftsystemet også, ikke bare nettselskapene.

For alle som noen gang har opprettet et passord for å logge seg på en nettside – og gjenbrukt noe man har lett for å huske selv – er tematikken lett å kjenne seg igjen i.

Men personlig slendrian på sikkerhetsfronten kan rett og slett ikke tas med inn i kritiske systemer på jobb.

Hygiene og kontroll

Toftegaard trekker fram tre grunnleggende prinsipper som alltid må være på plass i enhver cybersikkerhetsstrategi, før man bygger det store systemene.

Først må den grunnleggende cyberhygienen på plass, med passordsikkerhet og tofaktorautentisering som utgangspunkt. Deretter må man kontrollere at dette faktisk fungerer – og så løpende kontrollere at det fungerer.

Dette er KISS i praksis – keep it simple stupid – men det starter altså med passordet. Og det kan IKKE være enkelt å gjennomskue.

Vil gå galt

Lærdommen fra ekspertene er at hvis rutiner og kostbare strategier legges i en skuff, og overlates til den enkelte bruker å følge opp, vil det høyst sannsynlig gå galt over tid.

Det er en lærdom vi alle må ta med oss – og særlig de som sitter med brukertilgang til den samfunnskritiske infrastrukturen.